前言:

近期,无意间刷到了Nas的这个产品,其实再早之前早就知道这个,但是一想家有电视、电脑什么的也用不上这个东西,也就没怎么在意这个东西;最近心血来潮就买了一个想搞搞,也是经历了一系列的适应,终于算是有些熟悉了,于是自己搞了一套web服务。写这篇文章也是作为经验记录,防止时间长了忘记!

搭建步骤:

1、所需材料和技术准备

这里我准备的材料和技术有:

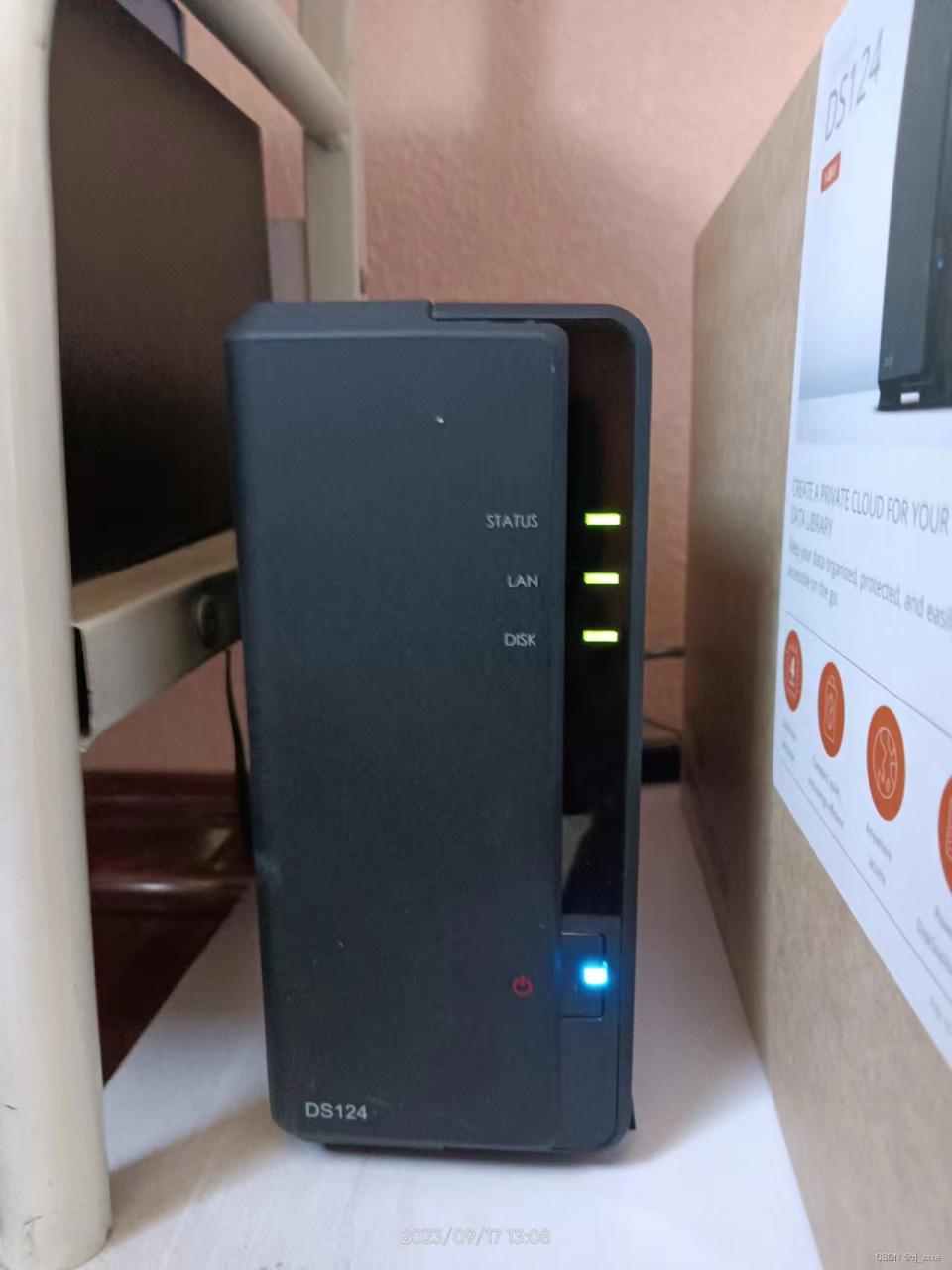

1.群晖Nas(型号:DS124)

2.Docker软件(这是一个虚拟化容器技术,不懂的可以去官网查)

3.域名解析(DDNSTO内网穿透)

4.Xshell7(远程连接工具)

2、搭建过程

1)首先将我们的nas连接好,并进入nas的远程管理系统界面,进入的方式看官网说明文档就好了,我的是走的内网地址:192.168.0.100:5000。这一步很简单!

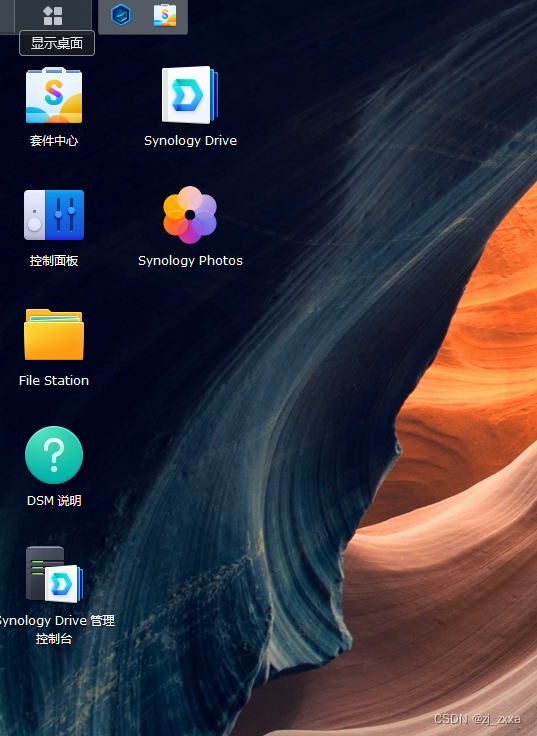

2)找到【套件中心】—>【ContainerManager】—>安装、运行、打开。说明:其实这个就是Nas中的Docker。或者在套件中心中搜索docker也能找到它。

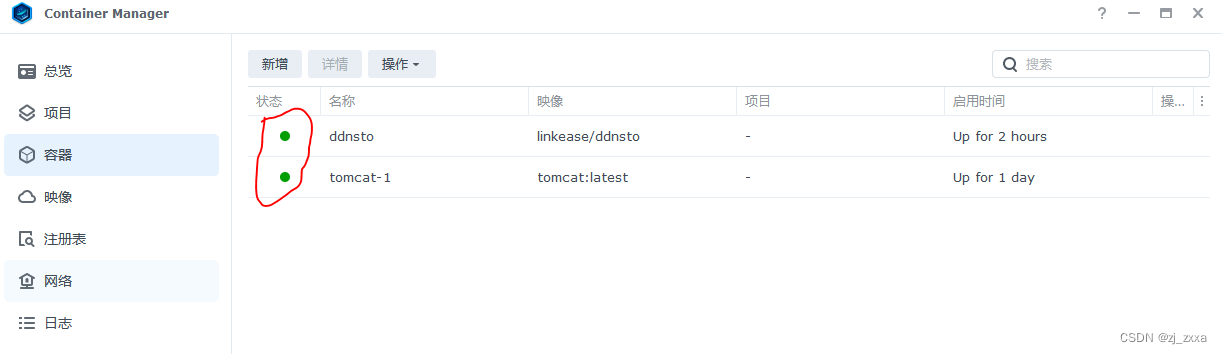

成功安装后打开,在Docker下下载相应的镜像:分别是Tomcat、ddnsto,这两个在注册中心搜索就好了,也很简单!

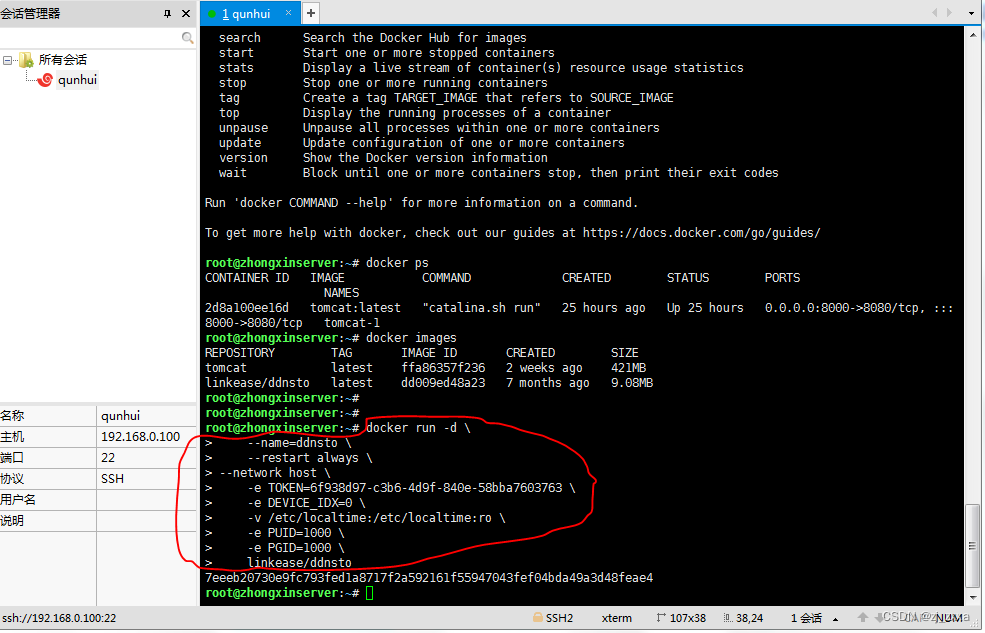

3)运行容器:运行Tomcat很简单,用docker run也可以,用鼠标右键点击镜像,然后运行也可以,tomcat我做了自定义的端口映射。Tomcat容器运行成功后最好在本地局域网下验证一下;ddnsto容器运行稍微有点麻烦,将代码复制到txt文档中,我们一会用xshell连接群晖系统粘贴复制用!你需要参考官网给出的资料来运行(官网地址:Docker | DDNSTO远程控制),这里我整理了资料,大家可以拿过来直接用就可以了:

docker run -d \ --name=ddnsto \ --restart always \ --network host \ -e TOKEN=6f938d97-c3b6-4d9f-840e-58bba7603763 \ -e DEVICE_IDX=0 \ -v /etc/localtime:/etc/localtime:ro \ -e PUID=1000 \ -e PGID=1000 \ linkease/ddnstodocker run -d \ --name=ddnsto \ --restart always \ --network host \ -e TOKEN=6f938d97-c3b6-4d9f-840e-58bba7603763 \ -e DEVICE_IDX=0 \ -v /etc/localtime:/etc/localtime:ro \ -e PUID=1000 \ -e PGID=1000 \ linkease/ddnstodocker run -d \ --name=ddnsto \ --restart always \ --network host \ -e TOKEN=6f938d97-c3b6-4d9f-840e-58bba7603763 \ -e DEVICE_IDX=0 \ -v /etc/localtime:/etc/localtime:ro \ -e PUID=1000 \ -e PGID=1000 \ linkease/ddnsto

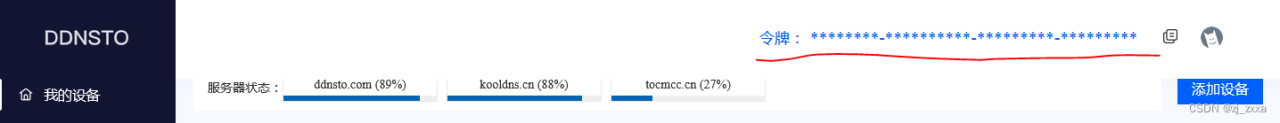

说明:该代码片段TOKEN值需要改,改成你在DDNSTO官网申请的令牌(ddnsto查看令牌地址:DDNSTO):

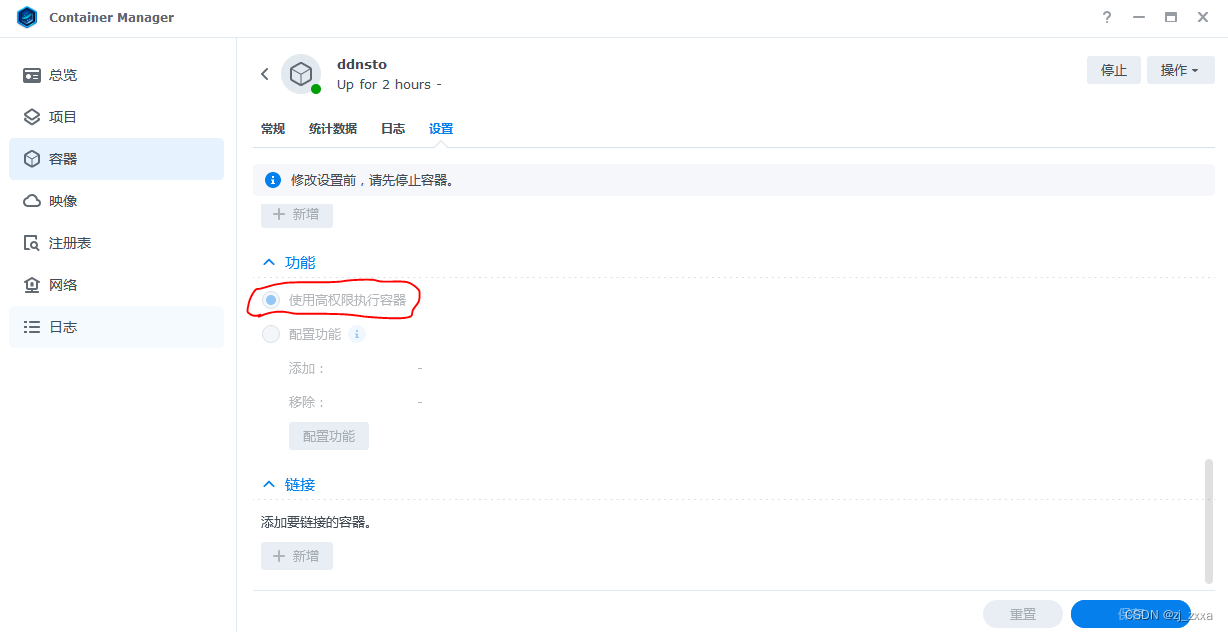

4)修改ddnsto容器配置和开启群晖ssh连接:

注意:编辑ddnsto容器时,应先停掉容器再编辑,然后保存。

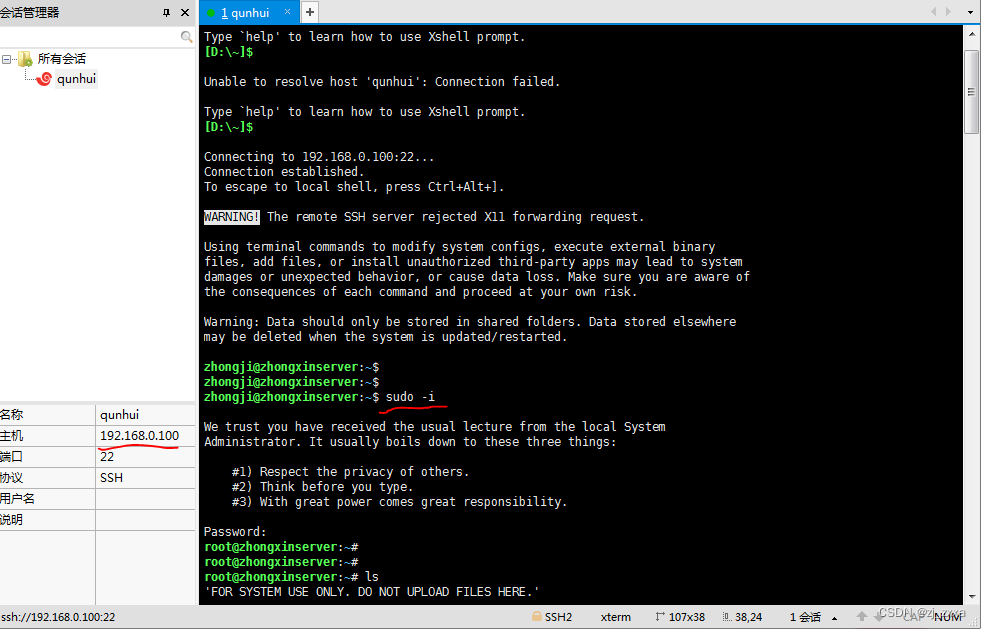

5)两个容器成功运行后用Xshell连接群晖管理系统,并提升临时的超级管理员权限,密码就是当初你设定登陆设备远程的密码:

6)登陆系统后,使用docker相关命令查看docker运行是否正常(如查看版本号、镜像等),确认docker运行环境正常无误后,将刚才复制出来到txt文档中的代码进行运行:

然后出现了id即可完成,完成后可以回到docker容器界面中查看运行状态是否完成!关键的第一步到此为止。

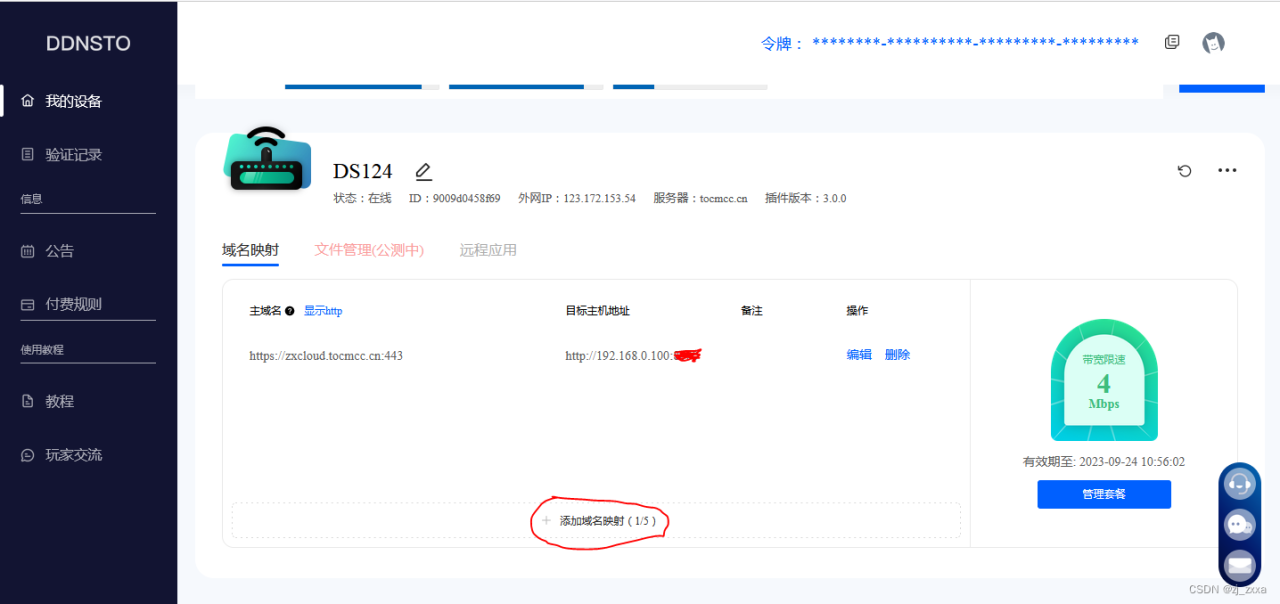

7)回到ddnsto的管理界面, 我们会发现原来管理界面中什么都没有的地方出现了一个设备(如果没有刷新一下),在这个设备中,你可以为它更改名称,更关键的一步是要为它设置域名,然后添加完成后官方会自动的为我们做了内网地址穿透。填写的目标主机地址,即为内网主机所在的地址(建议设定固定的地址):

添加完成后,我们稍等大概30秒让它自动识别设置,然后我们可以访问ddnsto给我们分配的域名了。第二个关键步骤完成!

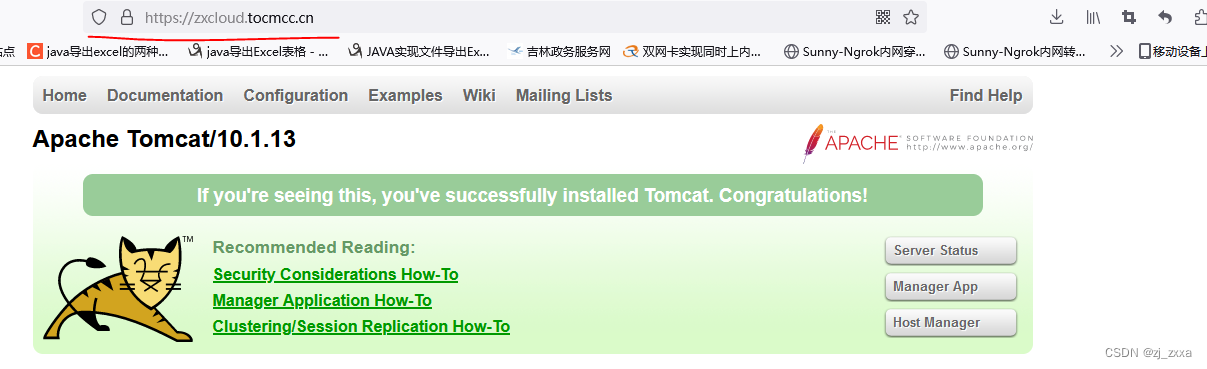

8)访问测试:以我这里为例:https://zxcloud.tocmcc.cn/,然后会出现我们部署tomcat的首页,则说明成功了!

3、总结:

至此,所有的步骤均已完成,整体思路就是在群晖系统中,利用docker运行两个容器,一个tomcat用于发布服务,另外一个ddnsto用于内网穿透以达到将我们的服务发布出去。其中,ddnsto配置文件里的token会帮我们把我们的设备在它的官网中识别出来,然后在它官网上做域名解析服务!

制作不易,麻烦给个关注呗:

如有不明确的地方欢迎交流留言!

原文链接:https://blog.csdn.net/myydnz/article/details/132941514?ops_request_misc=%257B%2522request%255Fid%2522%253A%25227b75db28fae554b5e97e529a0f13f486%2522%252C%2522scm%2522%253A%252220140713.130102334.pc%255Fblog.%2522%257D&request_id=7b75db28fae554b5e97e529a0f13f486&biz_id=0&utm_medium=distribute.pc_search_result.none-task-blog-2~blog~first_rank_ecpm_v1~times_rank-5-132941514-null-null.nonecase&utm_term=%E7%BE%A4%E6%99%96%E6%90%AD%E5%BB%BA