学前须知: 百度 ip

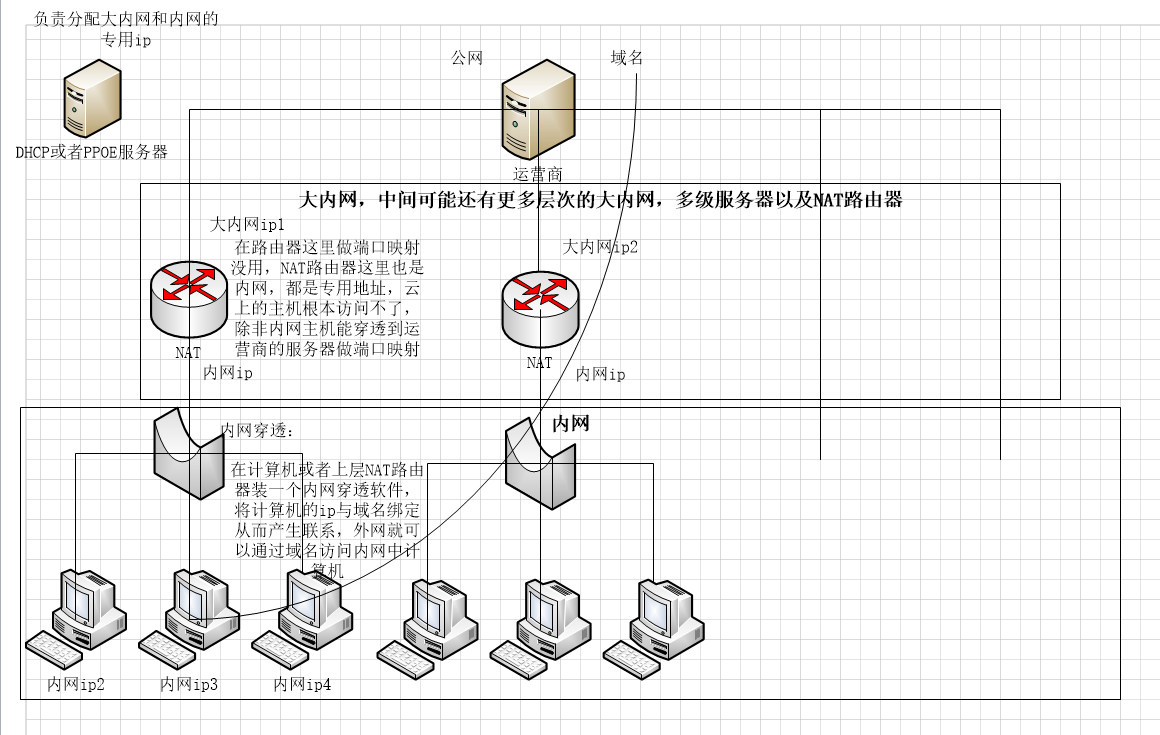

就可以看到本地电脑上网的公网ip,如果ipconfig看到的ip(连接路由器的另一个网段的ip)与它不同,说明你得到的只是个大内网ip。

1.内网穿透

1.端口映射:

ip1的端口1映射到ip2的端口2

ip1+端口1<-ip2+端口2(寓意着通过ip2+端口2可以找到ip1+端口1)

2.大多数端口映射失败的原因:

误以为在计算机直连的路由器上分配了公网地址(其实只是更大一层内网地址)从而在路由器上做端口映射,别的网段的计算机或者手机就可以通过访问我们所谓的的路由器上“公网ip”找到计算机的内网ip从而达到访问效果。

那么为什么呢?

3.想想就知道了,源地址为专用地址的数据包路由器是不转发的,它只在本地具有意义(相同的专用地址可能存在于不同网段,倘若路由器大门畅通无阻,源地址为专用地址的数据包能在云上随意走动,那么对于众多的不同网段的相同专用地址的计算机来说,该由谁接收呢,换句话来说,它到底要发给谁呢,这就又联系到了信息安全,商业机密泄漏等网络安全危机了),所以说,不同网段的设备想直接用其他网段的内网地址达到访问的幻想破灭了。

4.那么就产生了一个奇妙的想法:

既然以源地址为专用地址的数据包是不转发的,那么不妨转发以源地址为公网ip的数据包,众所周知,路由器对于以源地址为公网ip的数据包一般是开放的不限制的;如果我们把一个公网ip+端口2绑定内网ip+端口1,从而达到内网ip+端口映射到公网ip,此时通过公网ip就能找到内网ip+端口映射达到访问不同网段计算机服务,这就是内网穿透,而公网ip绑定内网ip,也就是大家熟知的域名技术,也称域名绑定。上述黑体字部分不难看出:域名相当于公网ip+运营商服务器随机开放的端口号。

2.动态DDNS

1.背景:DDNS针对的是直接获得公网ip的用户,比如说拨号连接PPOE直接给你分配一个公网ip,这时你只要在主路由器做一个内网ip+端口2映射到公网ip+端口1而不用考虑内网穿透。那么此刻你也许会有疑问,这种做法不也是内网穿透吗,都是个内网ip+端口2映射到公网ip+端口1啊?

2.其实不然,内网穿透的内网ip+端口2映射到的公网ip+端口1中的公网ip+端口1是你购买了运营商的域名之后,利用内网穿透软件将内网ip+端口2映射到运你在营商服务器的域名,而后者是能够直接在路由防火墙设置内网ip+端口2映射到拨号得到的端口1中的公网ip+端口1,两者实质的区别就是对公网ip能否直接操控。

3.既然这样,那就谈谈动态DDNS的工作原理(同样也需要域名),拨号上网直接得到的公网地址是不固定的,即使你第一天设置了内网ip+端口2映射到拨号得到的端口1中的公网ip+端口1,到第二天,PPOE可能会给你分配另一个公网ip,这时,你的映射就不起作用了。因此动态DDNS应运而生,假如你的主路由器设置DDNS每5分钟扫描一次,当你的路由器得到一个新的公网ip,就会将扫描得到的新公网ip传到你购买的DDNS服务器,DDNS服务器就根据新的公网ip对域名进行修改(使域名与新的公网ip对应起来),从而使你内网的ip+端口与域名产生一个稳定的联系。

原文链接:https://blog.csdn.net/m0_48333563/article/details/110246743?ops_request_misc=%257B%2522request%255Fid%2522%253A%2522168449620216800188544320%2522%252C%2522scm%2522%253A%252220140713.130102334.pc%255Fblog.%2522%257D&request_id=168449620216800188544320&biz_id=0&utm_medium=distribute.pc_search_result.none-task-blog-2~blog~first_rank_ecpm_v1~times_rank-26-110246743-null-null.blog_rank_default&utm_term=NAS%E3%80%81%E7%BE%A4%E6%99%96%E3%80%81%E9%98%BF%E9%87%8C%E4%BA%91%E3%80%81%E5%9F%9F%E5%90%8D%E8%A7%A3%E6%9E%90%E3%80%81%E5%86%85%E7%BD%91%E7%A9%BF%E9%80%8F%E3%80%81ipv6%E3%80%81ddns%E3%80%81%E8%BD%BB%E9%87%8F%E7%BA%A7%E4%BA%91%E6%9C%8D%E5%8A%A1%E5%99%A8%E3%80%81%E9%93%81%E5%A8%81%E9%A9%AC%E3%80%81%E5%A8%81%E8%81%94%E9%80%9A%E3%80%81DSM%E3%80%81DSM6.0%E3%80%81%E7%BE%A4%E6%99%96nas%E3%80%81%E4%BA%91%E6%9C%8D%E5%8A%A1%E5%99%A8%E3%80%81%E8%9C%97%E7%89%9B%E6%98%9F%E9%99%85%E3%80%81%E9%BB%91%E7%BE%A4%E6%99%96%E3%80%81docker%E3%80%81%E5%AE%B9%E5%99%A8%E9%95%9C%E5%83%8F%E3%80%81%E5%9F%9F%E5%90%8D%E6%B3%A8%E5%86%8C%E3%80%81%E5%AE%9D%E5%A1%94%E3%80%81%E5%8F%8D%E5%90%91%E4%BB%A3%E7%90%86%E3%80%81nginx%E3%80%81frp%E3%80%81%E5%8A%A8%E6%80%81%E5%9F%9F%E5%90%8D%E8%A7%A3%E6%9E%90