静态内网IP,动态内网IP,公网IP,DNS,DHCP,DMZ,UPNP,路由,桥接,DDNS

(一)目的与概念介绍

目的:

将局域网内的一台主机的服务共享到公网(互联网)上被访问,提供服务。

前提:

该宽带(顶级路由)具有公网ip,否则都在内部局域网访问

概念介绍:

-

静态内网ip:即再局域网的主机的内网ip不会变化

-

动态内网ip:即有当层路由器的DHCP分配的内网ip,每次主机接入分配的ip可能不同

-

公网ip:可在互联网中被访问的ip,其存在于顶级路由(用于宽带拨号的路由)

-

DNS:其本质也为服务器,用于将域名解析为对应ip

-

DHCP:路由器的动态内网ip分配服务,为接入的主机动态分配内网ip

-

DMZ:局域网主机暴露,路由器可以设置该层局域网内一个主机的内网ip用于暴露,此暴露将会暴露该主机的所有服务,以便上层网络访问该路由器ip时自动转向DMZ配置的主机服务

-

UPNP:手动端口映射,指定内网的某ip主机的某端口服务(内),映射到该路由器的某端口(外),以便上层网络通过访问路由器ip:端口(外)获取到内网主机的服务。 【安全性比DMZ高,可指定端口,灵活性比DMZ高,端口映射可指定多个主机】

-

路由模式:一般指光猫直接拨号上网,本身也作为路由器来使用(其为顶级路由)

-

桥接模式:一般指光猫只进行光电转换,pppoe拨号由路由器进行(该路由为顶级路由)

(二)配置服务到公网步骤-ipv4(具备公网ipv4)

【1】确保该服务已开启,以及其端口号值,在本机可访问

通过本地ip可访问:127.0.0.1:端口号

【2】确保该主机配置了静态ip

静态ip的配置方式较多,主要有以下几种

-

使用路由器配置mac地址与ip地址的映射(优点:不用处理主机,缺点:路由器配置丢失就没了)

-

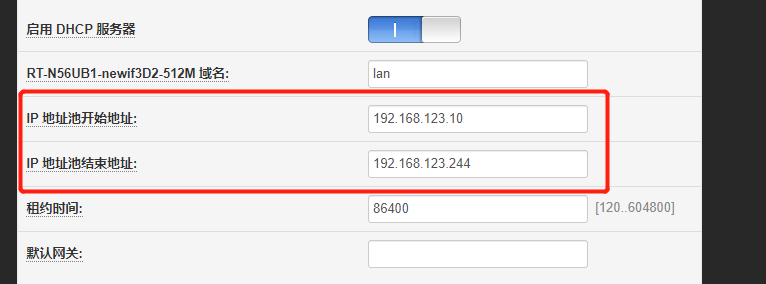

确定路由器DHCP的动态ip池范围,找到静态ip的范围,主机手动配置(推荐)

如上图,静态ip则为192.168.123.2~192.168.123.9和192.168.123.245~192.168.123.255

然后手动设置主机的静态ip(Linux或者Windows自行搜索)

【3】确保主机的防火墙配置,保证该服务端口开放

可以通过访问该主机的局域网内网ip验证:

【4】确认当层网络的路由器情况

-

如果该路由已经是顶层路由(拨号路由),则需配置端口映射或选配DMZ

通过查看该路由的外网ip来确认(是否为公网ip)

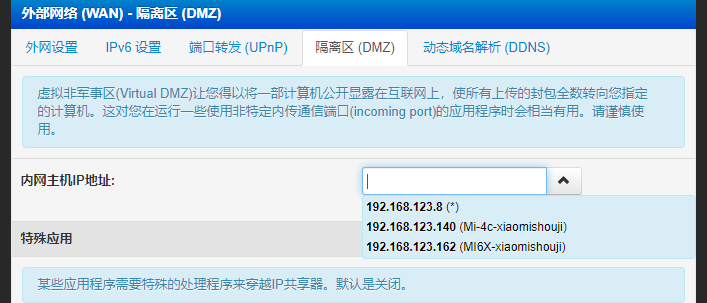

【1】如果想把这台主机的所有服务都暴露出去

则配置DMZ,将该主机内网ip设置进去

设置后通过公网ip则可访问主机的所有服务(运营商未封禁的端口如21,3389,3306)

若访问封禁端口,还需配置手动端口映射。

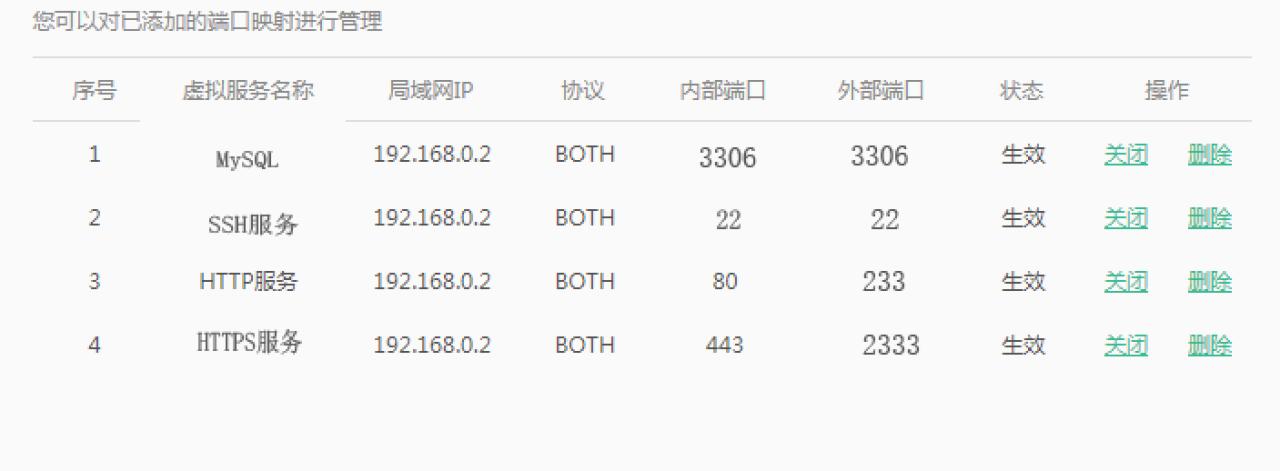

【2】如果只想把这台主机的部分服务暴露出去

由于对于家庭宽带,运营商已经封禁80,8080,443等端口,所以为了外部能访问,所以必须要进行端口映射。外网端口随选,确保未被封即可

-

如果该路由是子路由,拨号路由还在上层,则需将本路由设置为静态ip并记录

通过查看该路由的外网ip来确认(是否为公网ip)

此时回到上级路由网关192.168.0.1的路由器设置页面,继续处理DMZ或端口映射,直到顶级路由(拨号路由)

以下是顶级路由(电信光猫-路由模式), 由于没有DMZ,所以把需要的端口(就算没有封禁的端口也需要映射出来)

【5】验证公网访问服务

使用公网ip(或者域名):外部端口的方式访问

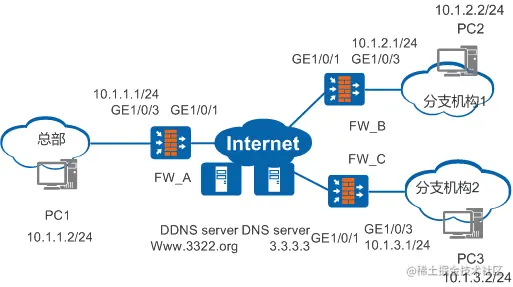

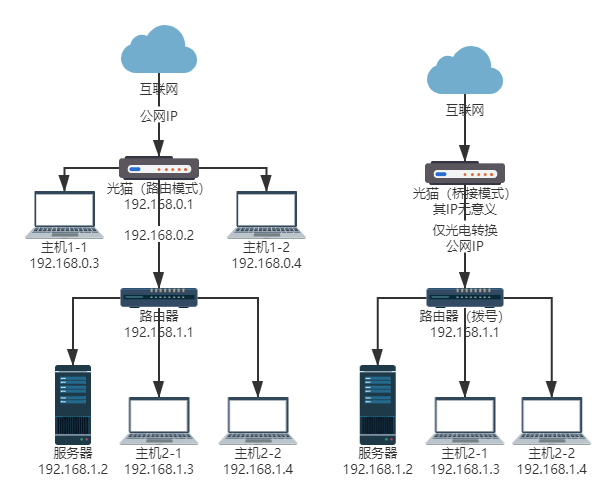

(三)常见网络架构图-ipv4(具备公网ipv4)

-

左:光猫以路由模式工作 (光猫默认)

光猫本身也为1级路由,此时为了确保局域网内能访问到服务器192.168.1.2的服务。需要指定路由器为静态ip(此处为192.168.0.2),且在光猫设置到该路由器(192.168.0.2)的端口映射。对于路由器需要配置到服务器(此处为192.168.1.2)的DMZ或者端口映射。

【注意】

此处的局域网分为两个网段,光猫产生的路由器网段192.168.0.x,以及路由器本身产生的网端192.168.1.x。由于路由表是自下而上的,当前网段只知道本层及上层的ip路由规则,因此,我在192.168.1.x可以访问192.168.0.x,反之不行。若想要在上层网段访问下层网端的服务,则需访问下层路由器在本层的ip,并该路由器做好了DMZ或端口映射 (例:192.168.0.4我想访问192.168.1.2仅能通过192.168.0.2间接访问) 【下能通上,上不通下】

-

右:光猫以桥接模式工作 (推荐改为桥接)

光猫此时作为真正的猫,仅作为信号转换使用,也不用对他进行配置,因为此时的公网ip是落在自己的路由器上的。此时路由器配置pppoe拨号,获得公网ip,然后配置到局域网服务器(192.168.1.2)的端口映射或DMZ即可

-

多层路由器嵌套的情况

如果网络架构中有多层路由器嵌套,且都是路由模式(未作为交换机来使用),则需要确保每个路由器网段不要冲突,然后将中间路由器DMZ或端口映射设置到下一层路由器在本层的ip,且均设置静态ip 【其中左图:光猫路由模式就是一中2层嵌套情况】

(四)DNS与DDNS

DNS的作用就是将域名与ip绑定,如果ip固定则可以直接在域名中心设置解析即可

DDNS的作用是将域名和ip进行动态绑定,用于ip动态变化的情况,可配合云服务厂商api或者插件实现。部分路由器自带该功能

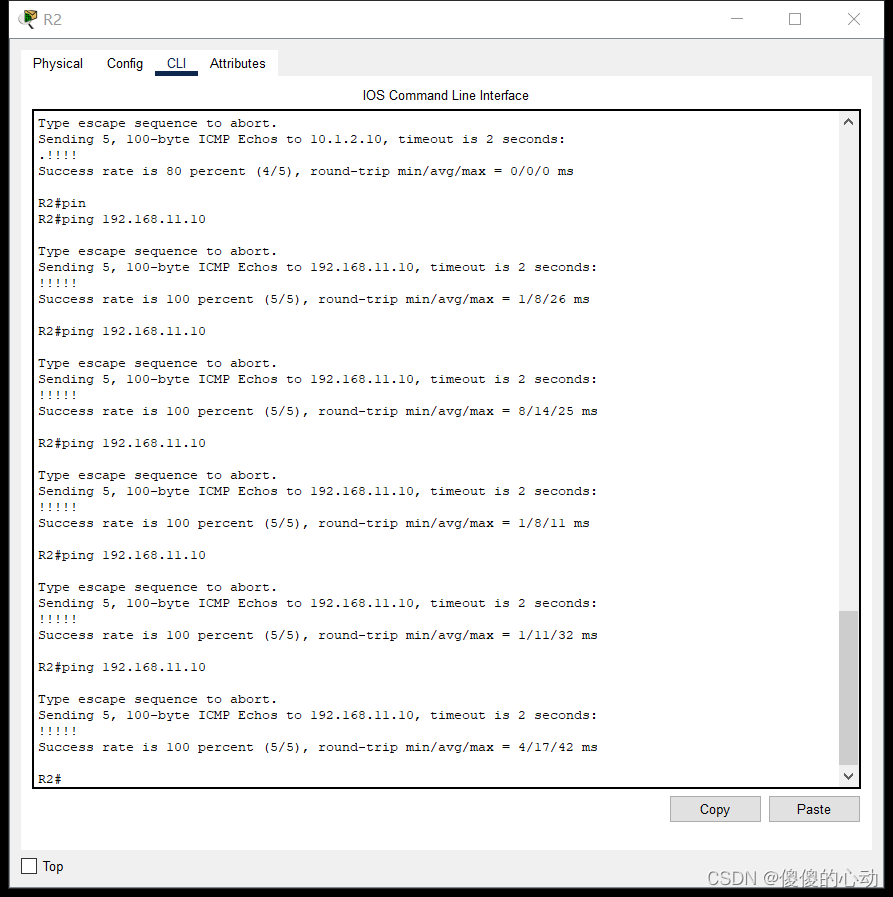

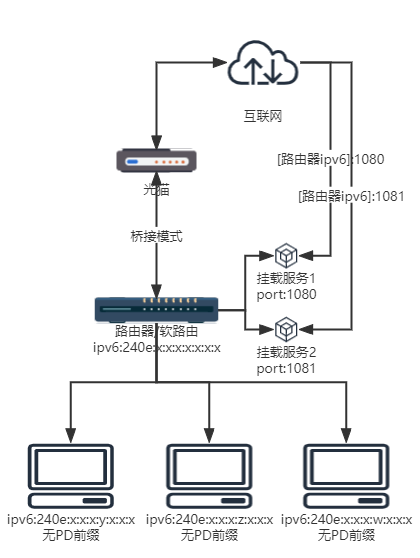

(五)ipv6环境下暴露服务(仅拨号设备的ipv6可对外提供服务)

应用场景:不具备公网ipv4,但具备ipv6的网络环境下,对外提供服务。

注意事项:

-

要想访问ipv6的站点,访问端也需要具备ipv6地址,目前已经过测试2409(移动)/2408(联通)/240e(电信)三网均能互通,手机流量也可访问

-

端口映射UPNP与DMZ在ipv6环境下无效, 因为UPNP和DMZ配置的是ipv4,路由内网无法完成ipv6–>ipv4, 因此不能通过路由的ipv6地址加端口映射的端口访问内网服务

-

可对外提供服务的公网ipv6必然存在于拨号设备(该ipv6必然全球唯一) ,即路由模式下的光猫本体或桥接模式下的一级路由,由于运营商光猫不能挂载服务,因此只能使用桥接模式,将服务挂载到一级路由/软路由上。局域网内其他设备获得的ipv6地址能否直接对外提供服务取决于运营商策略,运营商出于安全考虑并未下发pd前缀,则无法提供服务。若下发了pd前缀,则可以提供服务

网络拓扑图:

结论:选择一个可以挂载服务的路由器(例如openwrt,老毛子),或者直接使用一台主机作为软路由器,由它来发起拨号,最好多网口,以便给其他终端提供网络连接

(六)网络安全

网络安全十分重要,对于暴露的服务器应该开启防火墙,关闭不用的端口,必要服务应该更换端口设置密码和信任ip(如docker,redis,mysql,ssh服务等)黑客可以通过这些端口注入脚本获得服务器操控权。

原文链接:https://blog.csdn.net/tanyu159/article/details/121495450?ops_request_misc=%257B%2522request%255Fid%2522%253A%2522168449620216800213022817%2522%252C%2522scm%2522%253A%252220140713.130102334.pc%255Fblog.%2522%257D&request_id=168449620216800213022817&biz_id=0&utm_medium=distribute.pc_search_result.none-task-blog-2~blog~first_rank_ecpm_v1~times_rank-8-121495450-null-null.blog_rank_default&utm_term=NAS%E3%80%81%E7%BE%A4%E6%99%96%E3%80%81%E9%98%BF%E9%87%8C%E4%BA%91%E3%80%81%E5%9F%9F%E5%90%8D%E8%A7%A3%E6%9E%90%E3%80%81%E5%86%85%E7%BD%91%E7%A9%BF%E9%80%8F%E3%80%81ipv6%E3%80%81ddns%E3%80%81%E8%BD%BB%E9%87%8F%E7%BA%A7%E4%BA%91%E6%9C%8D%E5%8A%A1%E5%99%A8%E3%80%81%E9%93%81%E5%A8%81%E9%A9%AC%E3%80%81%E5%A8%81%E8%81%94%E9%80%9A%E3%80%81DSM%E3%80%81DSM6.0%E3%80%81%E7%BE%A4%E6%99%96nas%E3%80%81%E4%BA%91%E6%9C%8D%E5%8A%A1%E5%99%A8%E3%80%81%E8%9C%97%E7%89%9B%E6%98%9F%E9%99%85%E3%80%81%E9%BB%91%E7%BE%A4%E6%99%96%E3%80%81docker%E3%80%81%E5%AE%B9%E5%99%A8%E9%95%9C%E5%83%8F%E3%80%81%E5%9F%9F%E5%90%8D%E6%B3%A8%E5%86%8C%E3%80%81%E5%AE%9D%E5%A1%94%E3%80%81%E5%8F%8D%E5%90%91%E4%BB%A3%E7%90%86%E3%80%81nginx%E3%80%81frp%E3%80%81%E5%8A%A8%E6%80%81%E5%9F%9F%E5%90%8D%E8%A7%A3%E6%9E%90