大家好,我是雄雄,欢迎关注微信公众号:雄雄的小课堂。

前言

最近,家里整了个nas,自此开始入坑nas,由于是黑群晖,所以没有带公网访问的功能,只能自己研究了。

好在之前用过frp,整过内网穿透,有点印象,这不重新开始配置了下,下面是配置文件的过程,在这里记录记录,希望能帮助到大家。

下载frp

这个东西是开源的,直接从网上一搜就有,最好从官方github上进行下载,我这边用的是最新版55的,配置文件从原来的ini改成了toml,网上资料太少了,自己摸索了下,下面是配置文件。

frp服务端

# 云服务器和内网工作站之间的连接建立端口 bindPort = 8601 # http域名的端口(配置域名的时候用) vhostHTTPPort = 8600 # 通讯口令,写复杂一些(随便生成一个复杂点的token,安全点) auth.token = "XKhjneeTEbJbFGLIZJXuncSDUZlJyXOnPoucZsQIrBK" webServer.addr = "0.0.0.0" webServer.port = 8602 webServer.user = "xiongxiong" webServer.password = "Muxxxxxxxong@2024.@" # frp日志配置 log.to = "/var/local/frps.log" log.level = "info" log.maxDays = 3# 云服务器和内网工作站之间的连接建立端口 bindPort = 8601 # http域名的端口(配置域名的时候用) vhostHTTPPort = 8600 # 通讯口令,写复杂一些(随便生成一个复杂点的token,安全点) auth.token = "XKhjneeTEbJbFGLIZJXuncSDUZlJyXOnPoucZsQIrBK" webServer.addr = "0.0.0.0" webServer.port = 8602 webServer.user = "xiongxiong" webServer.password = "Muxxxxxxxong@2024.@" # frp日志配置 log.to = "/var/local/frps.log" log.level = "info" log.maxDays = 3# 云服务器和内网工作站之间的连接建立端口 bindPort = 8601 # http域名的端口(配置域名的时候用) vhostHTTPPort = 8600 # 通讯口令,写复杂一些(随便生成一个复杂点的token,安全点) auth.token = "XKhjneeTEbJbFGLIZJXuncSDUZlJyXOnPoucZsQIrBK" webServer.addr = "0.0.0.0" webServer.port = 8602 webServer.user = "xiongxiong" webServer.password = "Muxxxxxxxong@2024.@" # frp日志配置 log.to = "/var/local/frps.log" log.level = "info" log.maxDays = 3

服务端上面的配置信息基本上就能满足,现在我们看看群晖nas上如何进行配置

frp客户端

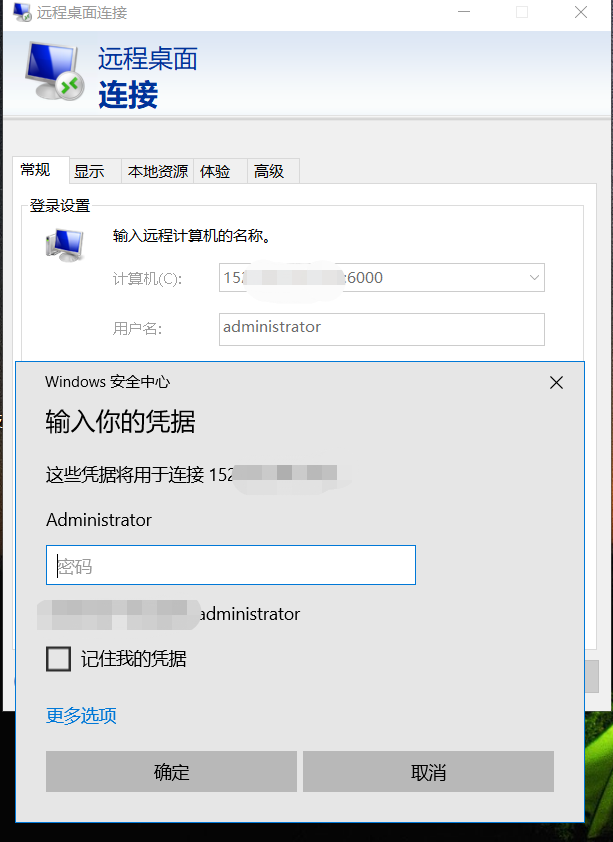

# 这里是你的带公网服务器的ip serverAddr = "193.0.0.0" # 端口 serverPort = 8601 # 如果需要在页面上看内网穿透的信息的话,可以配置一下这个,如果不需要看,则不用配置 webServer.addr = "0.0.0.0" webServer.port = 8602 webServer.user = "muxiongxiong" webServer.password = "xxxxxx@2024.@" # 这里的token和frp服务端的对应,一致 auth.method = "token" auth.token = "XKhjneeTEbJbFGLIZJXuncSDUZlJyXOnPoucZsQIrBK" # 第一个客户端配置 [[proxies]] # 起个名称 name = "qunhui-nas" # 类型,如果配置域名的话,这里得改成http或者https,否则tcp也行 type = "http" # 需要转发的ip localIP = "192.168.1.100" # 需要转发机器的端口 localPort = 5000 # 域名配置 customDomains = ["nas.xxxx.xyz"] # 第二个客户端配置 [[proxies]] name = "qunhui-ssh" type = "tcp" localIP = "192.168.1.100" localPort = 22 remotePort = 8606 # 第三个客户端配置 [[proxies]] name = "qunhui-file" type = "http" localIP = "192.168.1.100" localPort = 5005 customDomains = ["file.xxxxx.xyz"] # 第四个客户端配置 [[proxies]] name = "qunhui-dockage" type = "http" localIP = "192.168.1.100" localPort = 8608 customDomains = ["docker.xxxx.xyz"]# 这里是你的带公网服务器的ip serverAddr = "193.0.0.0" # 端口 serverPort = 8601 # 如果需要在页面上看内网穿透的信息的话,可以配置一下这个,如果不需要看,则不用配置 webServer.addr = "0.0.0.0" webServer.port = 8602 webServer.user = "muxiongxiong" webServer.password = "xxxxxx@2024.@" # 这里的token和frp服务端的对应,一致 auth.method = "token" auth.token = "XKhjneeTEbJbFGLIZJXuncSDUZlJyXOnPoucZsQIrBK" # 第一个客户端配置 [[proxies]] # 起个名称 name = "qunhui-nas" # 类型,如果配置域名的话,这里得改成http或者https,否则tcp也行 type = "http" # 需要转发的ip localIP = "192.168.1.100" # 需要转发机器的端口 localPort = 5000 # 域名配置 customDomains = ["nas.xxxx.xyz"] # 第二个客户端配置 [[proxies]] name = "qunhui-ssh" type = "tcp" localIP = "192.168.1.100" localPort = 22 remotePort = 8606 # 第三个客户端配置 [[proxies]] name = "qunhui-file" type = "http" localIP = "192.168.1.100" localPort = 5005 customDomains = ["file.xxxxx.xyz"] # 第四个客户端配置 [[proxies]] name = "qunhui-dockage" type = "http" localIP = "192.168.1.100" localPort = 8608 customDomains = ["docker.xxxx.xyz"]# 这里是你的带公网服务器的ip serverAddr = "193.0.0.0" # 端口 serverPort = 8601 # 如果需要在页面上看内网穿透的信息的话,可以配置一下这个,如果不需要看,则不用配置 webServer.addr = "0.0.0.0" webServer.port = 8602 webServer.user = "muxiongxiong" webServer.password = "xxxxxx@2024.@" # 这里的token和frp服务端的对应,一致 auth.method = "token" auth.token = "XKhjneeTEbJbFGLIZJXuncSDUZlJyXOnPoucZsQIrBK" # 第一个客户端配置 [[proxies]] # 起个名称 name = "qunhui-nas" # 类型,如果配置域名的话,这里得改成http或者https,否则tcp也行 type = "http" # 需要转发的ip localIP = "192.168.1.100" # 需要转发机器的端口 localPort = 5000 # 域名配置 customDomains = ["nas.xxxx.xyz"] # 第二个客户端配置 [[proxies]] name = "qunhui-ssh" type = "tcp" localIP = "192.168.1.100" localPort = 22 remotePort = 8606 # 第三个客户端配置 [[proxies]] name = "qunhui-file" type = "http" localIP = "192.168.1.100" localPort = 5005 customDomains = ["file.xxxxx.xyz"] # 第四个客户端配置 [[proxies]] name = "qunhui-dockage" type = "http" localIP = "192.168.1.100" localPort = 8608 customDomains = ["docker.xxxx.xyz"]

上面就是客户端的配置情况。

然后我们需要将域名xxxx.xyz,解析一个通配符的二级域名*.xxxx.xyz,到公网服务器上,就可以访问了。

原文链接:https://blog.csdn.net/qq_34137397/article/details/138006420

© 版权声明

声明📢本站内容均来自互联网,归原创作者所有,如有侵权必删除。

本站文章皆由CC-4.0协议发布,如无来源则为原创,转载请注明出处。

THE END