群晖DSM6.2版本系统中,使用WINSCP通过root权限登陆的方法

2020-10-11 22:31:10

31点赞

144收藏

15评论

前言

WinSCP 是一个 Windows 环境下使用的 SSH 的开源图形化 SFTP 客户端。同时支持 SCP 协议。它的主要功能是在本地与远程计算机间安全地复制文件,并且可以直接编辑文件。

对于Linux小白来说,用命令行模式对群晖后台系统中的文件进行操作难度着实有些大。但是有些时候需要群晖后台系统内的隐藏文件进行操作,又只能通过SSH登陆群晖后台才能访问,这个时候winscp的图形化操作界面就给我们提供了极大的便利。

如图,可以直接通过后台进行管理

如图,可以直接通过后台进行管理

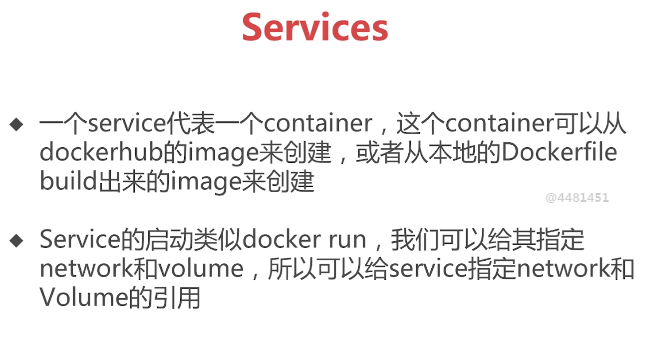

但是在使用winscp的过程中发现一个问题,使用自行设定的管理员账号密码后台登陆群晖后,对于一些权限敏感的文件夹,想从本地复制文件到群晖中时,winscp的操作会被群晖拒绝,如下图所示:

出现这个问题的原因是winscp没有获取到最高权限,无法对一些高权限文件夹进行操作。因此,我们需要想办法使winscp能够通过root权限登陆群晖,以实现类似“sudo -i”命令的root提权功能。

以前DSM6.0的时候可以通过改root密码的方式,来通过winscp来登录nas,这样可以获得最高权限可以任意修改文件。但是在DSM6.2的时候群晖把这个方式封了,幸好现在找到了另外的方式来解封(参考资料在这里)。

操作步骤

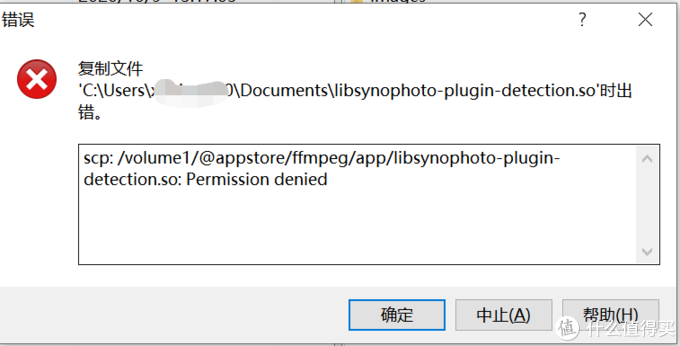

1.打开群晖管理页面,找到控制面板—》应用程序—》终端机和SNMP

然后选中“启动SSH功能”,点击应用

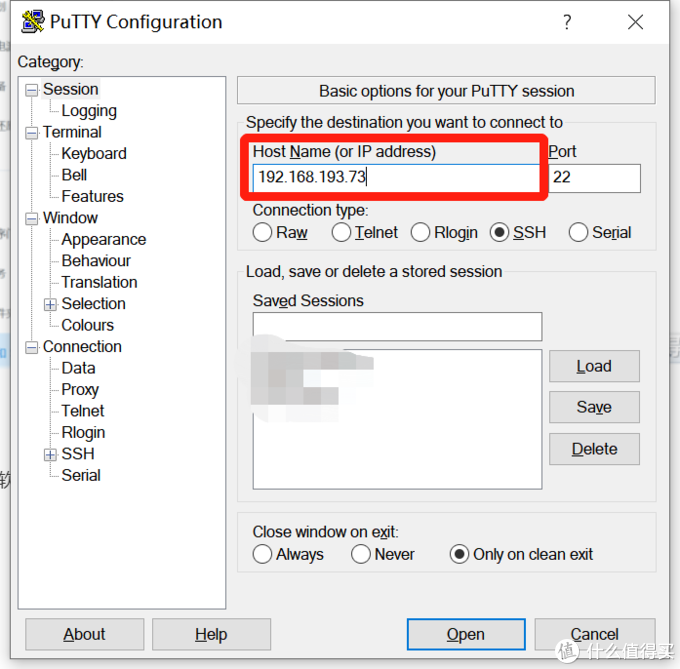

2.下载一个putty软件,打开putty,在红框中填入群晖的局域网地址,然后点击下方的“OPEN”按钮。

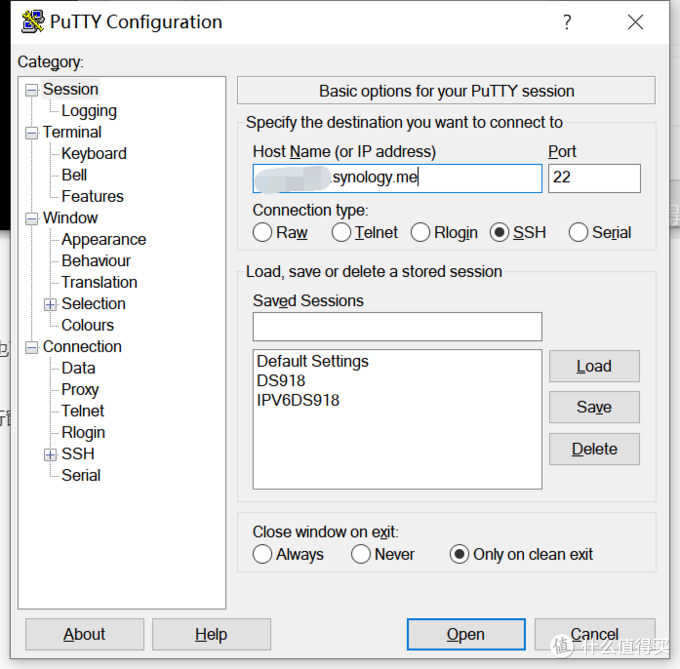

其实这里红框中也可以填写自己设置好的DDNS网址,比如****.synology.me之类的。

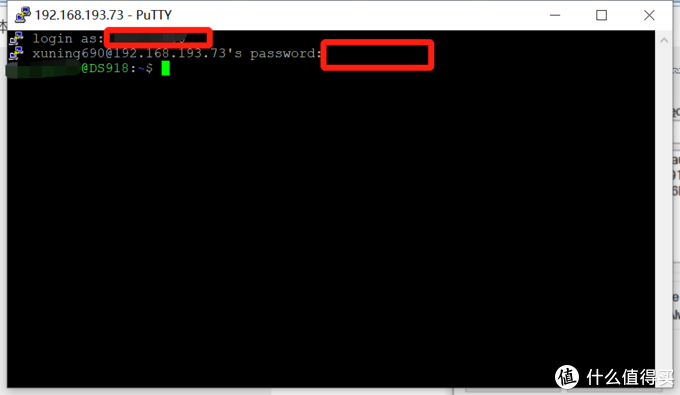

3.在弹出的命令行窗口中输入自己的群晖管理用户名,按回车后输入自己的管理员密码,继续回车。

注意输入密码的时候是不显示输入内容的,不用担心,直接输入密码后按回车就好。

注意输入密码的时候是不显示输入内容的,不用担心,直接输入密码后按回车就好。

4.输入sudo -i,并回车,将操作权限提升到最高的root级。这时候会要求再次输入一遍刚才的密码。

可以看到已经变成了root权限。

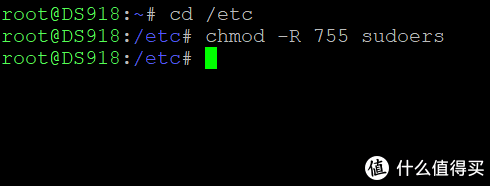

5.输入CD /etc并回车,进入etc目录。

6.输入chmod -R 755 sudoers并回车,修改sudoers文件的权限为755,此时所有者具有读取、写入、执行权限。

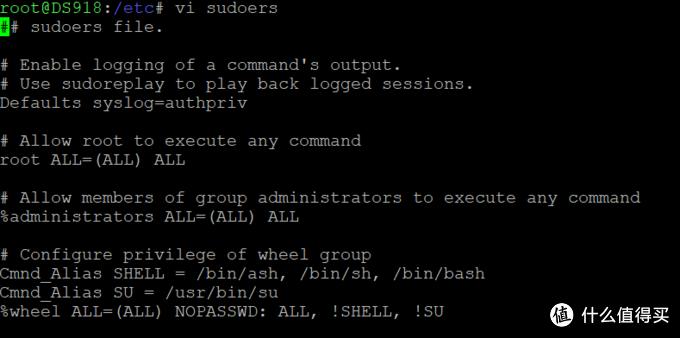

6.输入vi sudoers并回车,浏览sudoers文件。

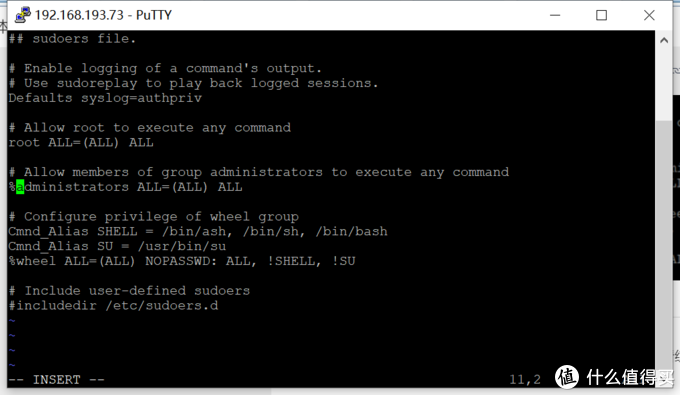

输入字母e,然后输入i,进入编辑模式,此时注意看图片出现了“INSERT”字样,即可进行编辑了。

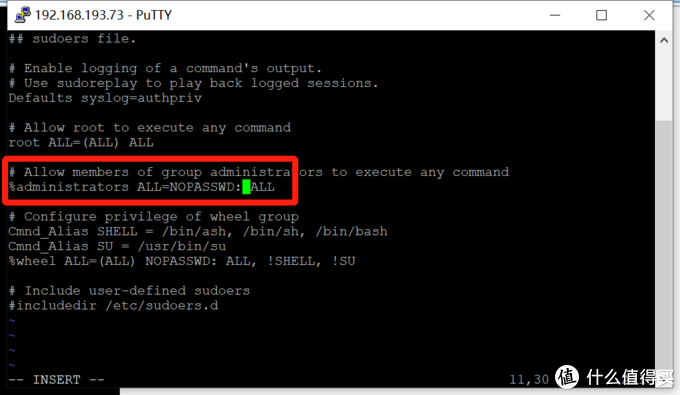

7.找到%administrators ALL=(ALL) ALL这一句,改为如下所示:

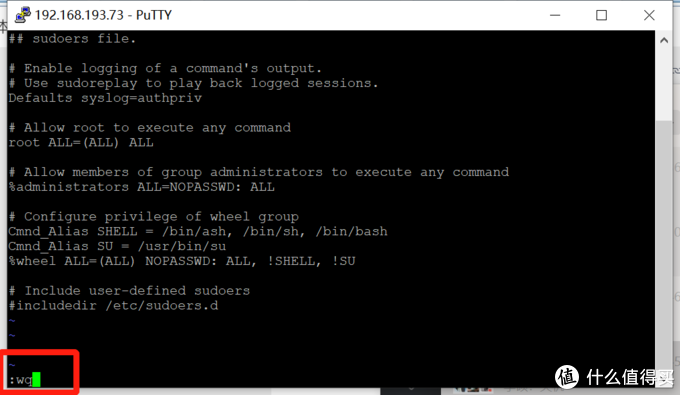

然后按“ESC”键,输入:wq,再按回车保存编辑。

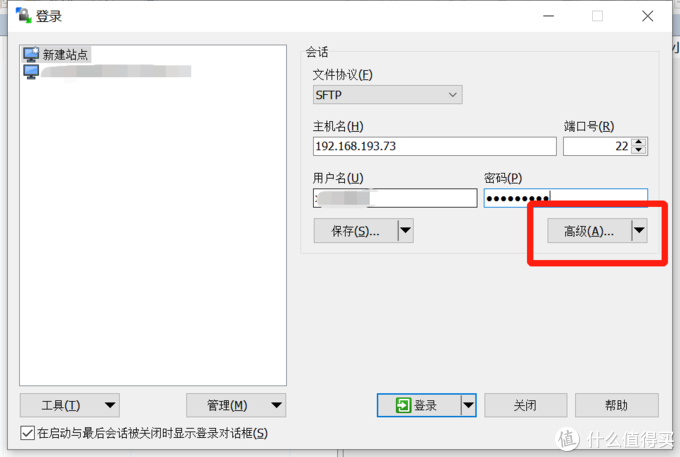

8.接下来打开winscp,输入群晖地址、用户名和密码后,点击红圈处的“高级按钮”。

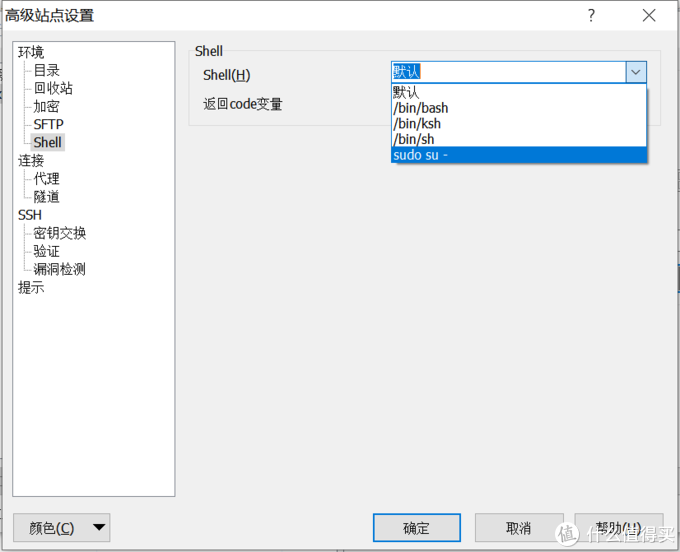

然后如下图所示设置即可。

至此,DSM6.2系统用winscp通过root权限登录的设置过程已完成。

总结

以上操作完成后,接下来就可以在winscp的图形界面中方便的管理群晖后台文件啦,无论是复制、粘贴还是删除,都没有桎梏。

不过提醒大家,访问群晖后台系统的过程中若有删除、覆盖等操作,注意提前备份哈,免得操作失误搞的系统崩溃就麻烦了。

![]()

原文链接:https://blog.csdn.net/weixin_31953691/article/details/116317269?ops_request_misc=%257B%2522request%255Fid%2522%253A%2522168466843816800226566569%2522%252C%2522scm%2522%253A%252220140713.130102334.pc%255Fblog.%2522%257D&request_id=168466843816800226566569&biz_id=0&utm_medium=distribute.pc_search_result.none-task-blog-2~blog~first_rank_ecpm_v1~times_rank-16-116317269-null-null.blog_rank_default&utm_term=NAS%E3%80%81%E7%BE%A4%E6%99%96%E3%80%81%E9%98%BF%E9%87%8C%E4%BA%91%E3%80%81%E5%9F%9F%E5%90%8D%E8%A7%A3%E6%9E%90%E3%80%81%E5%86%85%E7%BD%91%E7%A9%BF%E9%80%8F%E3%80%81ipv6%E3%80%81ddns%E3%80%81%E8%BD%BB%E9%87%8F%E7%BA%A7%E4%BA%91%E6%9C%8D%E5%8A%A1%E5%99%A8%E3%80%81%E9%93%81%E5%A8%81%E9%A9%AC%E3%80%81%E5%A8%81%E8%81%94%E9%80%9A%E3%80%81DSM%E3%80%81DSM6.0%E3%80%81%E7%BE%A4%E6%99%96nas%E3%80%81%E4%BA%91%E6%9C%8D%E5%8A%A1%E5%99%A8%E3%80%81%E8%9C%97%E7%89%9B%E6%98%9F%E9%99%85%E3%80%81%E9%BB%91%E7%BE%A4%E6%99%96%E3%80%81docker%E3%80%81%E5%AE%B9%E5%99%A8%E9%95%9C%E5%83%8F%E3%80%81%E5%9F%9F%E5%90%8D%E6%B3%A8%E5%86%8C%E3%80%81%E5%AE%9D%E5%A1%94%E3%80%81%E5%8F%8D%E5%90%91%E4%BB%A3%E7%90%86%E3%80%81nginx%E3%80%81frp%E3%80%81%E5%8A%A8%E6%80%81%E5%9F%9F%E5%90%8D%E8%A7%A3%E6%9E%90