排序

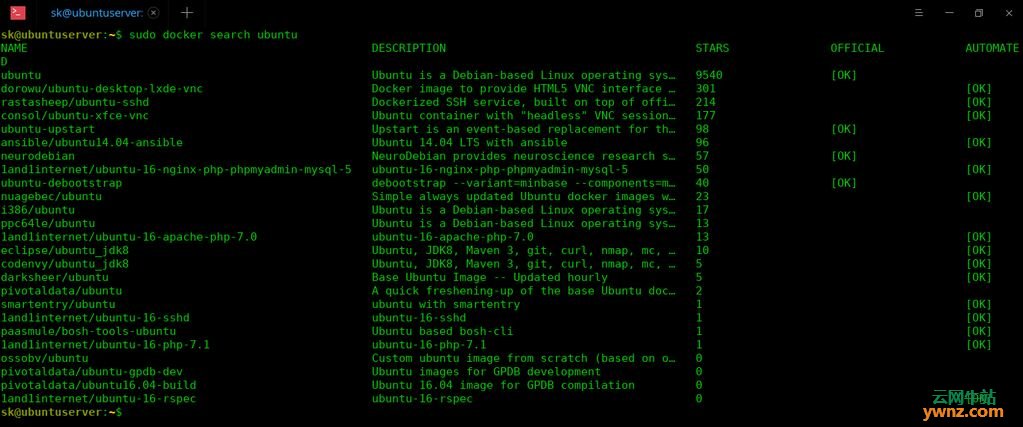

linux docker查找镜像文件,搜索/下载/构建自定义/删除Docker镜像,运行和删除Docker容器的方法…

本文为你介绍的内容是Docker入门相关的操作方法:搜索Docker镜像、下载Docker镜像、运行Docker容器、构建自定义Docker镜像、删除容器、删除Docker镜像。以下给出的所有步骤均在Ubuntu 18.04 LTS...

linux考试题

linux考试题 1.在登录Linux时,一个具有唯一进程ID号的shell将被调用,这个ID是什么(b) A.NID B.PID C.UID C.CID 答: w命令查看用户tty终端信息 ps -ef|grep pts/02.下面那...

护网行动之攻击队技战法

项目简介# 一个 Red Team 攻击的生命周期,整个生命周期包括:信息收集、攻击尝试获得权限、持久性控制、权限提升、网络信息收集、横向移动、数据分析(在这个基础上再做持久化控制)、在所有攻...

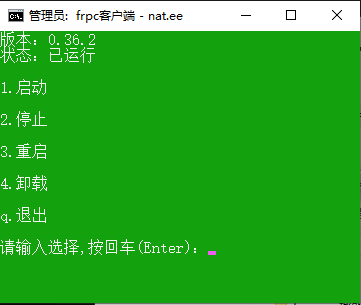

frp专注于内网穿透的反向代理应用,部署使用实战教程

准备工作1)一台有公网IP的服务器(博主使用的是一台物理机 下行 10M 上行 100M)2)内网服务器:2 台 CentOS 7.8 系统 服务器,一台数据库,一台WEB服务。1 台Windows 服务器,用于做跳板机访...

一款超牛逼的 P2P 内网穿透神器(附安装、使用教程)

原标题:一款超牛逼的 P2P 内网穿透神器(附安装、使用教程) 链接:https://mritd.com/2022/10/19/use-headscale-to-build-a-p2p-network/ 一、内网穿透简述由于国内网络环境问题, 普遍家庭用...

linux考试题

linux考试题 1.在登录Linux时,一个具有唯一进程ID号的shell将被调用,这个ID是什么(b) A.NID B.PID C.UID C.CID 答: w命令查看用户tty终端信息 ps -ef|grep pts/02.下面那...